热烈祝贺

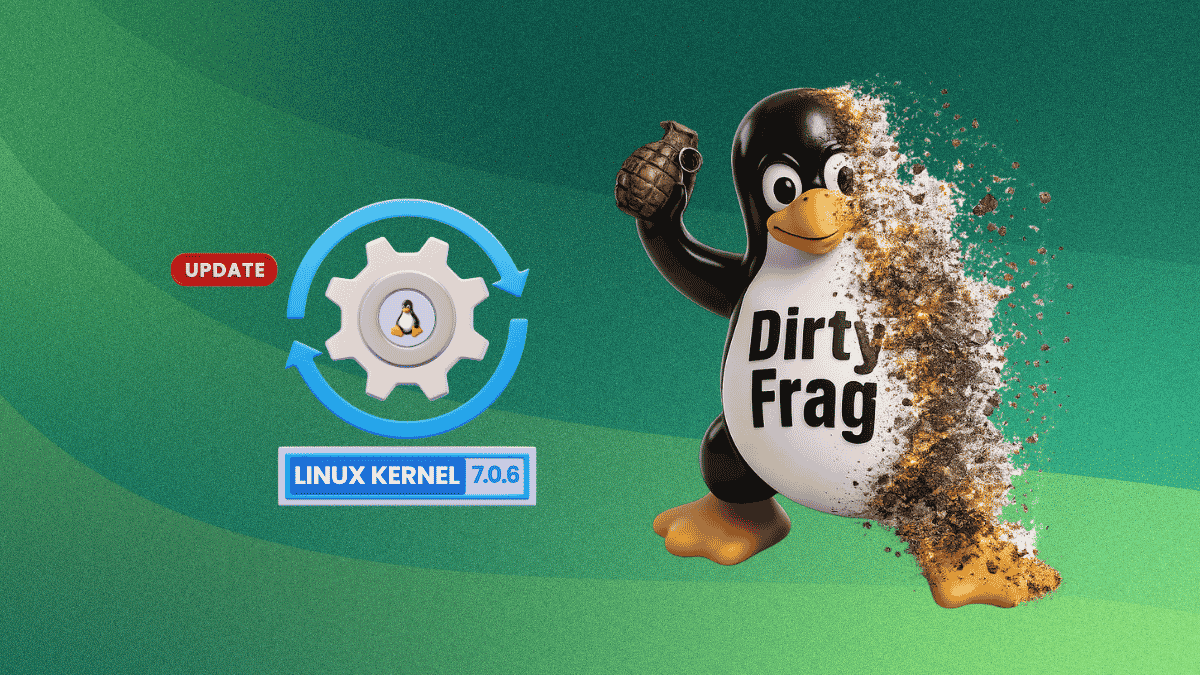

Linux 7.0.6发布,Dirty Frag漏洞彻底修复

近期,Linux和开源社区热议的Dirty Frag漏洞(LPE)意外曝光,让Linux项目及各发行版措手不及。幸运的是,官方已发布正式补丁,Linux 7.0.6和Linux 6.18.29 LTS版本均已包含修复。Fedora和Pop!_OS也已推送各自的解决方案。

修复内容解析

该补丁由发现并披露Dirty Frag漏洞的同一位研究员Hyunwoo Kim编写,针对CVE-2026-43500漏洞,该漏洞在NVD(国家漏洞数据库)上的CVSS评分为7.8(高严重性)。

漏洞根源可追溯至2019年的一个commit,该commit在rxrpc处理路径中遗漏了两种数据包类型的处理:一种是通过splice()传入页面的数据包,另一种是附带分片链的数据包。内核未将这些视为共享内存,因此在解密时跳过了安全复制,直接在原地操作,导致本地攻击者可在用户空间篡改这些页面,从而获取root权限。

修复方案扩展了rxrpc两个函数的现有检查,确保这两种数据包在解密前被复制到私有缓冲区,符合应有的安全处理流程。

Linus Torvalds于5月10日合并了该补丁,Linux 7.0.6于次日发布,6.18.29 LTS内核同样包含此修复。

可通过kernel.org获取7.0.6的tarball,适用于具备手动安装能力的用户。若使用基于Ubuntu的发行版,可参考相关指南升级内核。需注意,手动升级内核存在风险,务必提前备份数据。

Fedora与Pop!_OS用户专属修复指南

两发行版在7.0.6正式发布前已推出修复方案。

Fedora用户

Fedora内核维护者Justin Forbes宣布修复已推送至稳定分支。Fedora 43和44将获得7.0.4内核的修复,Fedora 42用户则通过6.19.14-101内核获取修复。Justin还提到,F43和F44跳过了7.0.5升级,因修复已集成在7.0.4构建中。

以Fedora Workstation 43为例,首先运行sudo dnf update查看可用更新,确认获得补丁内核(如x86_64 7.0.4-100.fc43)后,运行sudo dnf upgrade并确认升级。

Pop!_OS用户

Pop!_OS的LTS版本(22.04和24.04)已获修复:System76发布了内核更新,修复了与Dirty Frag CVE相关的esp4和esp6模块,这些模块现已安全启用。对于rxrpc模块,Pop!_OS选择禁用而非修补,暂不重新启用。

可通过sudo apt update && sudo apt upgrade获取修复,完成后需重启系统(sudo reboot)。

如需了解更多漏洞细节及临时 workaround,可参考之前的Dirty Frag专题报道。

关注微信号:智享开源 ,可及时获取信息

原文链接:https://feed.itsfoss.com/link/24361/17339123/linux-fully-patches-dirty-frag-exploit

| 投稿作者 | 作者网站 |

|---|---|

评论列表

发表评论

你必须 登录 才能发表评论.

为您推荐

请支持IMCN发展!

| 微信捐赠 | 支付宝捐赠 |

|---|---|

|

|

IMCN【我是菜鸟】博客全面恢复更新,IMCN【我是菜鸟】博客已于 2026年3月13日 全面恢复内容更新!

博客最新科技信息

归档

imcn成功拥抱人工智能。

Zorin OS 很久没有使用,开箱即用…

elementaryOS 5.0中文版安…

写个桌面启动器创建工具吧

还没有任何评论,你来说两句吧!